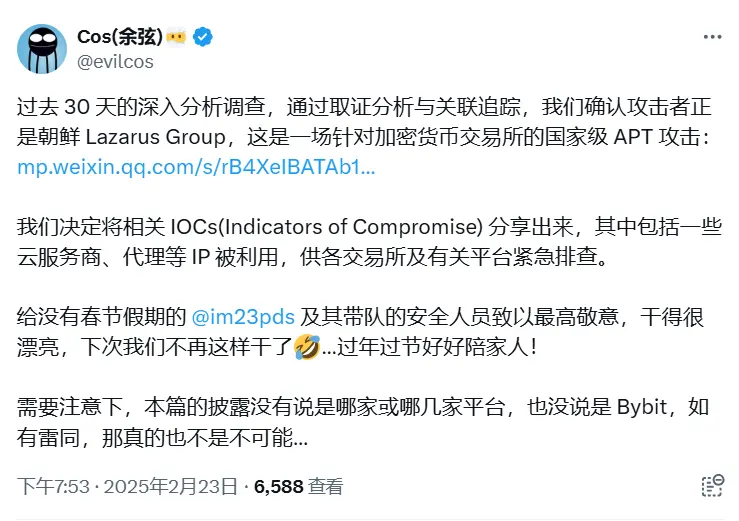

慢雾余弦:确认 CEX 被盗事件攻击者为朝鲜黑客 Lazarus Group,已揭露其攻击方式

ChainCatcher 消息,慢雾创始人余弦在社交平台发文表示,“通过取证分析与关联追踪,我们确认 CEX 被盗事件攻击者正是朝鲜黑客组织 Lazarus Group,这是一场针对加密货币交易平台的国家级 APT 攻击。我们决定将相关 IOCs(Indicators of Compromise) 分享出来,其中包括一些云服务商、代理等 IP 被利用。需要注意下,本篇的披露没有说是哪家或哪几家平台,也没说是 Bybit,如有雷同,那真的也不是不可能。”

攻击者利用 pyyaml 进行 RCE(远程代码执行),实现恶意代码下发,从而控制目标电脑和服务器。这种方式绕过了绝大多数杀毒软件的查杀。在与合作伙伴同步情报后,又获取了多个类似的恶意样本。攻击者的主要目标是通过入侵加密货币交易平台的基础设施,获取对钱包的控制权,进而非法转移钱包中的大量加密资产。

慢雾发表总结文章揭示了 Lazarus Group 的攻击方式,还分析了其利用社会工程学、漏洞利用、权限提升、内网渗透及资金转移等一系列战术。同时基于实际案例总结了针对 APT 攻击的防御建议,希望能为行业提供参考,帮助更多机构提升安全防护能力,减少潜在威胁的影响。

关联标签

关联标签